GCP Cloud VPN ‚ة‚آ‚¢‚ؤ‚ح Web ‚إ’ٌ‹ں‚³‚ê‚ؤ‚¢‚é‹Zڈpژ‘—؟‚ً‚²——‚‚¾‚³‚¢پB

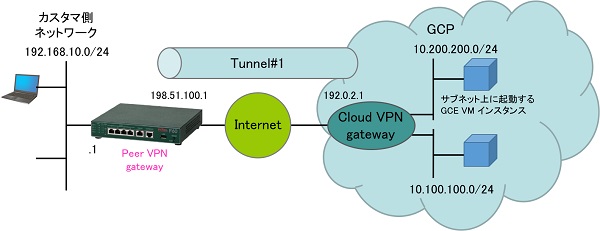

‰؛‹L‚ج•¶ڈ‘‚ةڈ]‚ء‚ؤ Google Cloud VPN ‚ًگف’肵‚ـ‚·پB

https://cloud.google.com/compute/docs/vpn/creating-vpns#creating_a_gateway_and_a_tunnel_for_an_auto_subnet_network_and_more_than_one_subnet

ˆب‰؛پAژه—v‚بگف’è‰و–ت‚ة‚آ‚¢‚ؤگà–¾‚µ‚ؤ‚¢‚«‚ـ‚·پB

1.GCP ƒOƒچپ[ƒoƒ‹ IP ‚جژو“¾

Cloud VPN gateway ‚ةٹ„‚è“–‚ؤ‚éƒOƒچپ[ƒoƒ‹ IP ‚ًژو“¾‚µ‚ؤ‚¨‚«‚ـ‚·پB

ڈعچׂح Web ‚إ’ٌ‹ں‚³‚ê‚ؤ‚¢‚é‹Zڈpژ‘—؟‚ً‚²——‚‚¾‚³‚¢پB

2.VPN instance ‚جچىگ¬

GCP Developers Console ‚ضƒچƒOƒCƒ“‚µپAƒپƒCƒ“ƒپƒjƒ…پ[‚©‚ç "ƒlƒbƒgƒڈپ[ƒLƒ“ƒO" ‚ً‘I‘ً‚µ‚ـ‚·پB

ƒپƒjƒ…پ[‚ج "VPN" ‚ً‘I‘ً‚µپA"VPN گع‘±‚ًچىگ¬" ‚ًƒNƒٹƒbƒN‚µ‚ـ‚·پB

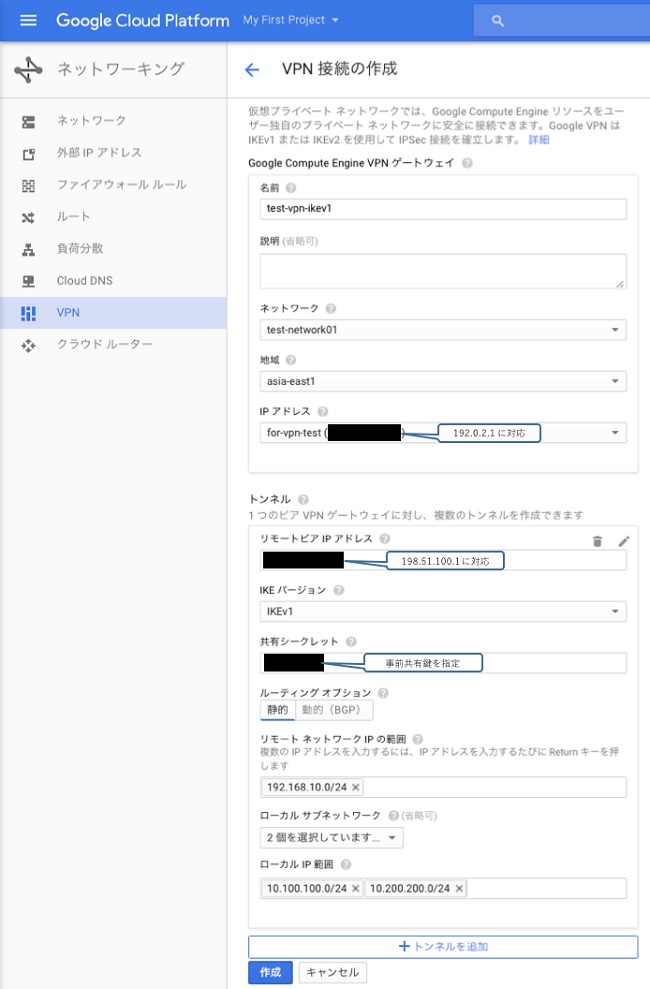

ژ–‘O‹¤—LŒ®پAIPsec ڈI’[ƒAƒhƒŒƒXپAVPN ƒZƒŒƒNƒ^پA‹y‚رپA‘¼‚جƒpƒ‰ƒپپ[ƒ^‚ً“ü—ح‚µپAVPN instance گف’è‚ًچs‚¢‚ـ‚·پB

ٹeƒpƒ‰ƒپپ[ƒ^‚جڈعچׂح Web ‚إ’ٌ‹ں‚³‚ê‚ؤ‚¢‚é‹Zڈpژ‘—؟‚ً‚²——‚‚¾‚³‚¢پB

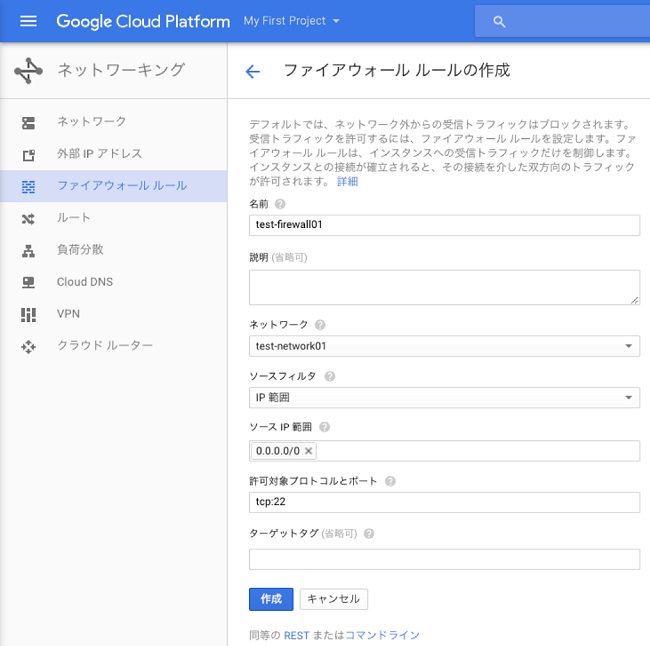

3.ƒtƒ@ƒCƒAƒEƒHپ[ƒ‹‚جگف’è

GCP ƒlƒbƒgƒڈپ[ƒN‚ض‘—گM‚³‚ê‚éƒgƒ‰ƒtƒBƒbƒN‚جƒtƒ@ƒCƒAƒEƒHپ[ƒ‹گف’è‚ًچs‚¢‚ـ‚·پB

ڈعچׂح Web ‚إ’ٌ‹ں‚³‚ê‚ؤ‚¢‚é‹Zڈpژ‘—؟‚ً‚²——‚‚¾‚³‚¢پB

〜IPsec Phase1 ƒ|ƒٹƒVپ[〜

”FڈطƒAƒ‹ƒSƒٹƒYƒ€: SHA-1

”Fڈط•ûژ®: Pre-Shared Key

ژ–‘O‹¤—LŒ®‚جŒ`ژ®: ƒvƒŒƒCƒ“ƒeƒLƒXƒg

Pre-Shared Key: GCP ‚ج VPN instance چىگ¬ژ‚ةگف’肵‚½‚à‚ج‚ً—ک—p‚µ‚ـ‚·پB

Diffie-Hellman (DH): Group 2

Phase1 ƒ‰ƒCƒtƒ^ƒCƒ€: 36,600 •b

VPN ƒsƒA IP ƒAƒhƒŒƒX: Cloud VPN gateway ‚جƒOƒچپ[ƒoƒ‹ IP ‚ًژw’肵‚ـ‚·پB

〜IPsec Phase2 ƒ|ƒٹƒVپ[〜

”FڈطƒAƒ‹ƒSƒٹƒYƒ€: SHA-1

PFS: Group 2

Phase2 ƒ‰ƒCƒtƒ^ƒCƒ€: 10,800 •b

ƒ‹پ[ƒ^‚جگف’è

!

!

! “ءŒ ƒ†پ[ƒUƒ‚پ[ƒh‚ةˆعچs‚µ‚ـ‚·پB

!

Router> enable

Enter password: super پ©ƒpƒXƒڈپ[ƒh‚ً“ü—ح‚µ‚ـ‚·پiژہچغ‚ح‰½‚à•\ژ¦‚³‚ê‚ـ‚¹‚ٌپjپB

Router#

!

!

! ٹî–{گف’胂پ[ƒh‚ةˆعچs‚µ‚ـ‚·پB

!

Router# configure terminal

Router(config)#!

Router(config)#! VPNگف’è

Router(config)#!

Router(config)# vpn enable

Router(config)# vpnlog enable

Router(config)#!

Router(config)# ip route 10.100.100.0 255.255.255.0 connected ipsecif 1

Router(config)# ip route 10.200.200.0 255.255.255.0 connected ipsecif 2

Router(config)#!

Router(config)# ipsec access-list 1 ipsec ip 192.168.10.0 0.0.0.255 10.100.100.0 0.0.0.255

Router(config)# ipsec access-list 2 ipsec ip 192.168.10.0 0.0.0.255 10.200.200.0 0.0.0.255

Router(config)# ipsec access-list 64 bypass ip any any

Router(config)#!

Router(config)# ipsec transform-set AES128-SHA esp-aes-128 esp-sha-hmac

Router(config)#!

Router(config)#!

Router(config)# crypto isakmp policy 1

Router(config-isakmp)# authentication prekey

Router(config-isakmp)# encryption aes 128

Router(config-isakmp)# group 2

Router(config-isakmp)# hash sha

Router(config-isakmp)# key ascii SECRET

Router(config-isakmp)# lifetime 36600

Router(config-isakmp)# negotiation-mode main

Router(config-isakmp)# peer-identity address 192.0.2.1

Router(config-isakmp)# exit

Router(config)#!

Router(config)# crypto map GCE1 1

Router(config-crypto-map)# match address 1

Router(config-crypto-map)# set peer isakmp-policy 1

Router(config-crypto-map)# set pfs group2

Router(config-crypto-map)# set security-association lifetime seconds 10800

Router(config-crypto-map)# set security-association always-up

Router(config-crypto-map)# set transform-set AES128-SHA

Router(config-crypto-map)# exit

Router(config)# crypto map GCE2 2

Router(config-crypto-map)# match address 2

Router(config-crypto-map)# set peer isakmp-policy 1

Router(config-crypto-map)# set pfs group2

Router(config-crypto-map)# set security-association lifetime seconds 10800

Router(config-crypto-map)# set security-association always-up

Router(config-crypto-map)# set transform-set AES128-SHA

Router(config-crypto-map)# exit

Router(config)#!

Router(config)# crypto security-association

Router(config-crypto-sa)# ikealive retry max 3

Router(config-crypto-sa)# ikealive retry timer 10

Router(config-crypto-sa)# ikealive freq 10

Router(config-crypto-sa)# exit

Router(config)#!

Router(config)# interface ipsecif 1

Router(config-if ipsecif 1)# crypto map GCE1

Router(config-if ipsecif 1)# ip mtu 1390

Router(config-if ipsecif 1)# exit

Router(config)# interface ipsecif 2

Router(config-if ipsecif 2)# crypto map GCE2

Router(config-if ipsecif 2)# ip mtu 1390

Router(config-if ipsecif 2)# exit

Router(config)#!

Router(config)#!

Router(config)#! ŒoکHگف’è

Router(config)# ip route 0.0.0.0 0.0.0.0 pppoe 1

Router(config)#!

Router(config)#! NAT‘خڈغگف’è

Router(config)# access-list 1 permit any

Router(config)#!

Router(config)#! ƒtƒBƒ‹ƒ^‘خڈغگف’è

Router(config)# access-list 100 dynamic permit ip any any

Router(config)# access-list 101 permit udp any host 198.51.100.1 eq 500

Router(config)# access-list 101 permit esp any any

Router(config)# access-list 199 deny ip any any

Router(config)#!

Router(config)#! WANƒCƒ“ƒ^پ[ƒtƒFپ[ƒXگف’è

Router(config)# interface pppoe 1

Router(config-if pppoe 1)# ip address 198.51.100.1

Router(config-if pppoe 1)# pppoe server internet

Router(config-if pppoe 1)# pppoe account xxxxxxxx@xxx.xxx.ne.jp xxxxxxxx

Router(config-if pppoe 1)# pppoe type lan

Router(config-if pppoe 1)#! NATگف’è

Router(config-if pppoe 1)# ip nat inside source list 1 interface

Router(config-if pppoe 1)#! ƒtƒBƒ‹ƒ^گف’è

Router(config-if pppoe 1)# ip access-group 100 out

Router(config-if pppoe 1)# ip access-group 101 in

Router(config-if pppoe 1)# ip access-group 199 in

Router(config-if pppoe 1)# exit

Router(config)#!

Router(config)#! LANƒCƒ“ƒ^پ[ƒtƒFپ[ƒXگف’è

Router(config)# interface lan 1

Router(config-if lan 1)# ip address 192.168.10.1 255.255.255.0

Router(config-if lan 1)# exit

Router(config)#!

Router(config)#! proxydnsگف’è

Router(config)# proxydns mode v4

Router(config)#!

Router(config)#! DHCPƒTپ[ƒoگف’è

Router(config)# service dhcp-server

Router(config)# ip dhcp pool lan 1

Router(config-dhcp-pool)# dns-server 0.0.0.0

Router(config-dhcp-pool)# default-router 0.0.0.0

Router(config-dhcp-pool)# exit

Router(config)#!

Router(config)#! “ءŒ ƒ†پ[ƒUƒ‚پ[ƒh‚ة–ك‚è‚ـ‚·پB

Router(config)#!

Router(config)# end

Router#

!

!

! گف’è‚ً•غ‘¶‚µ‚ـ‚·پB

!

Router# save SIDE-A.cfg

% saving working-config

% finished saving

Router#

!

!

! گف’è‚ً—LŒّ‚ة‚·‚邽‚ك‚ةچؤ‹N“®‚µ‚ـ‚·پB

!

Router# reset

Are you OK to cold start?(y/n) y

Router#show ip route

Max entry: 10000 (Commonness in IPv4 and IPv6)

Active entry:6 (IPv4), 2 (IPv6) Peak:6

Codes: K - kernel route, C - connected, S - static, R - RIP, O - OSPF

B - BGP, I - IKE, U - SA-UP, D - REDUNDANCY, E - EventAction

A - AutoConfig, P - l2tp-ppp

> - selected route, * - FIB route, p - stale info.

S> * 0.0.0.0/0 [1/0] is directly connected, PPPoE1

S> * 10.100.100.0/24 [0/0] is directly connected, IPSECIF1

S> * 10.200.200.0/24 [0/0] is directly connected, IPSECIF2

C> * 127.0.0.0/8 is directly connected, LOOP0

C> * xx.xx.xx.xx/32 is directly connected, PPPoE1

C> * 192.168.10.0/24 is directly connected, LAN

Router#

Router#ping 10.100.100.2 source-interface lan 1

Sending 5, 100-byte ICMP Echos to 10.100.100.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 40/46/50 ms

Router#

Router#ping 10.200.200.2 source-interface lan 1

Sending 5, 100-byte ICMP Echos to 10.200.200.2, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 40/46/50 ms

Router#