設定例

2.専用線をインターネットVPNでバックアップする(1)

概要

補足・注意点

動作説明

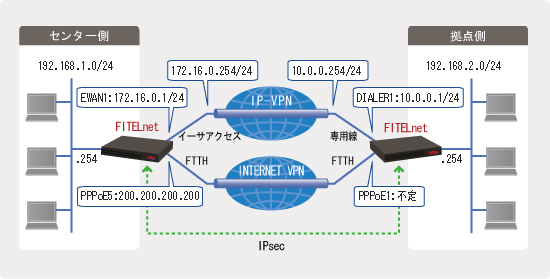

- 専用線をインターネットVPNでバックアップする構成です。

- 拠点は専用線で、また、センターはイーサアクセスでIP-VPNに接続しており、センターと拠点は、正常時はIP-VPNを使って平文で通信を行います。

- センターと拠点からは、パックアップ側のFTTHを利用して直接インターネットにアクセスします。

- メイン経路に障害が発生すると、自動的にバックアップ経路のインターネットVPNに切り替わります。

- また、障害が復旧すれば、自動的にメイン経路に切り戻ります。

- 拠点F100では、センターF100のEWAN1をL3監視することで、センター宛の通信の経路を切り替え/切り戻しします。

- センターF100では、拠点宛の通信を、メイン経路が正常で拠点からのunicast ripを受けている間はIP-VPN側に、メイン経路に異常が発生してunicast ripが来なくなった時には、インターネットVPN側に転送するようにしています。

- 専用線(64/128kbps)はBRIモジュールのバージョンが2.00以降かつF100のファームウェアのバージョンがV01.19(01)以降でサポートしています。

- 128kbpsの回線でも、回線上は最大で90kbps程度のスループットとなります。

コマンド設定の例

(!の行はコメントです。実際に入力する必要はありません。)

この設定を利用したい方は

拠点側F100の設定

! ! ! 特権ユーザモードに移行します。 ! Router> enable Enter password: super ←パスワードを入力します(実際は何も表示されません)。 Router# ! ! ! 基本設定モードに移行します。 ! Router# configure terminal Router(config)# ! ! ! LAN1インタフェースの設定を行います。 ! Router(config)# interface lan 1 Router(config-if lan 1)# ip address 192.168.2.254 255.255.255.0 Router(config-if lan 1)# exit ! ! ! 専用線の設定をします。 ! Router(config)# interface bri 1 Router(config-if bri 1)# leased-line 128 Router(config-if bri 1)# exit ! Router(config)# interface dialer 1 Router(config-if dialer 1)# dialer interface bri 1 Router(config-if dialer 1)# ip address 10.0.0.1 255.255.255.0 Router(config-if dialer 1)# exit ! ! ! アクセスリストでNAT変換対象とするアドレス範囲を指定します。 ! Router(config)# access-list 1 permit 192.168.2.0 0.0.0.255 ! ! ! アクセスリストでフィルタリングルールを指定します。 ! センターと拠点間の通信については、スタティックで通すようにします。 ! インターネットアクセスについてはステートフルインスペクションを適用します。 ! Router(config)# access-list 100 permit ip 192.168.2.0 0.0.0.255 192.168.1.0 0.0.0.255 Router(config)# access-list 110 permit ip 192.168.1.0 0.0.0.255 192.168.2.0 0.0.0.255 Router(config)# access-list 150 dynamic permit ip any any Router(config)# access-list 190 deny ip any any ! ! ! PPPoE1の各種設定をします。 ! Router(config)# interface pppoe 1 Router(config-if pppoe 1)# crypto map center Router(config-if pppoe 1)# ip access-group 100 out Router(config-if pppoe 1)# ip access-group 110 in Router(config-if pppoe 1)# ip access-group 150 out Router(config-if pppoe 1)# ip access-group 190 in ! アクセスリストのフィルタリングルールをPPPoE1に適用します。 Router(config-if pppoe 1)# ip nat inside source list 1 interface Router(config-if pppoe 1)# pppoe server FLETS Router(config-if pppoe 1)# pppoe account abc456@***.***.ne.jp pass456 Router(config-if pppoe 1)# pppoe type host Router(config-if pppoe 1)# exit ! ! ! IPsec機能をEWAN1ポート(PPPoE1〜4)でのみ利用します。 ! Router(config)# vpn enable ewan 1 ! Router(config)# vpnlog enable ! ! ! Phase1ポリシーの設定を行ないます。 ! Router(config)# crypto isakmp policy 1 Router(config-isakmp)# negotiation-mode aggressive Router(config-isakmp)# authentication prekey Router(config-isakmp)# encryption aes 128 Router(config-isakmp)# group 2 Router(config-isakmp)# hash sha Router(config-isakmp)# key ascii secret-vpn Router(config-isakmp)# my-identity id-kyoten1 Router(config-isakmp)# peer-identity address 200.200.200.200 Router(config-isakmp)# exit ! ! ! Phase2ポリシーの設定を行ないます。 ! Router(config)# ipsec transform-set P2-POLICY esp-aes-128 esp-sha-hmac ! ! ! VPNセレクタの設定を行ないます。 ! Router(config)# ipsec access-list 1 ipsec ip 192.168.2.0 0.0.0.255 192.168.1.0 0.0.0.255 Router(config)# ipsec access-list 64 bypass ip any any ! Router(config)# crypto map center 1 Router(config-crypto-map)# match address 1 Router(config-crypto-map)# set peer address 200.200.200.200 Router(config-crypto-map)# set security-association always-up Router(config-crypto-map)# set transform-set P2-POLICY Router(config-crypto-map)# exit ! ! ! L3監視の設定を行ないます。 ! Router(config)# redundancy pathcheck-list 1 Router(config-red-pathcheck-list 1)# ip address 172.16.0.1 Router(config-red-pathcheck-list 1)# route dialer 1 ! 監視は常にDIALER1インターフェースから行います。 Router(config-red-pathcheck-list 1)# pathcheck-fail 2 ! 障害発生後、30〜60秒でバックアップ側に ! 切り替えるようにします。 Router(config-red-pathcheck-list 1)# restcheck-success 3 ! 障害復旧後、60〜90秒でメイン側に ! 切り戻すようにします。 Router(config-red-pathcheck-list 1)# exit ! ! ! 冗長対象パケットの設定を行ないます。 ! Router(config)# redundancy pathfilter-list 1 Router(config-red-pathfilter-list 1)# destination 192.168.1.0 255.255.255.0 ! バックアップ対象の宛先ネットワークを指定します。 Router(config-red-pathfilter-list 1)# pathcheck-list 1 ! 上のL3監視の結果を受けて、 ! 切り替え、切り戻しを行います。 Router(config-red-pathfilter-list 1)# 1st dialer 1 ! 正常時はDIALER1から送信します。 Router(config-red-pathfilter-list 1)# 2nd pppoe 1 ! 異常時はPPPoE1から送信します。 Router(config-red-pathfilter-list 1)# exit ! Router(config)#redundancy pathfilter-list 2 Router(config-red-pathfilter-list 1)# destination 172.16.0.1 255.255.255.255 ! センターF100のEWAN1側アドレスも冗長対象と ! することで、unicast ripの送信を拠点側の ! 切り替え、切り戻しに同期させるようにします。 Router(config-red-pathfilter-list 1)# pathcheck-list 1 Router(config-red-pathfilter-list 1)# 1st dialer 1 Router(config-red-pathfilter-list 1)# 2nd pppoe 1 Router(config-red-pathfilter-list 1)# exit ! ! ! センターF100のEWAN1側ネットワークへのルートを設定します。 ! 冗長対象となるネットワークに対するルートは、冗長機能により自動的に登録されますので、 ! スタティックでは設定してはいけません。 ! Router(config)# ip route 172.16.0.0 255.255.255.0 10.0.0.254 ! ! ! インターネットアクセス用にデフォルトルートをPPPoE1に向けます。 ! Router(config)# ip route 0.0.0.0 0.0.0.0 pppoe 1 ! ! ! RIPの設定をします。 ! 拠点側からのRIPにより、センター側のルートを制御します。 ! Router(config)# router rip Router(config-rip)# neighbor 172.16.0.1 Router(config-rip)# network dialer 1 Router(config-rip)# passive-interface dialer 1 ! multicastのripは出さなくなりますが、unicastのripは出します。 Router(config-rip)# route 192.168.2.0 255.255.255.0 Router(config-rip)# unicastrip Router(config-rip)# exit ! ! ! 特権ユーザモードに戻ります。 ! Router(config)# end ! ! ! 設定を保存します。 ! Router# save SIDE-A.cfg % saving working-config % finished saving Router# ! ! ! 設定を有効にするために再起動します。 ! Router# reset Are you OK to cold start?(y/n) y

コマンド設定の例

(!の行はコメントです。実際に入力する必要はありません。)

この設定を利用したい方は

センター側F100の設定

! ! ! 特権ユーザモードに移行します。 ! Router> enable Enter password: super ←パスワードを入力します(実際は何も表示されません)。 Router# ! ! ! 基本設定モードに移行します。 ! Router# configure terminal Router(config)# ! ! ! LAN1インタフェースの設定を行います。 ! Router(config)# interface lan 1 Router(config-if lan 1)# ip address 192.168.1.254 255.255.255.0 Router(config-if lan 1)# exit ! ! ! EWAN1インタフェースの設定を行います。 ! Router(config)# interface ewan 1 Router(config-if ewan 1)# 172.16.0.1 255.255.255.0 Router(config-if ewan 1)# exit ! ! ! アクセスリストでNAT変換対象とするアドレス範囲を指定します。 ! Router(config)# access-list 1 permit 192.168.1.0 0.0.0.255 ! ! ! アクセスリストでフィルタリングルールを指定します。 ! Router(config)# access-list 100 permit ip 192.168.1.0 0.0.0.255 192.168.2.0 0.0.0.255 Router(config)# access-list 110 permit ip 192.168.2.0 0.0.0.255 192.168.1.0 0.0.0.255 Router(config)# access-list 150 dynamic permit ip any any Router(config)# access-list 190 deny ip any any ! ! ! PPPoE5の各種設定をします。 ! Router(config)# interface pppoe 5 Router(config-if pppoe 5)# crypto map kyoten Router(config-if pppoe 5)# ip access-group 100 out Router(config-if pppoe 5)# ip access-group 110 in Router(config-if pppoe 5)# ip access-group 150 out Router(config-if pppoe 5)# ip access-group 190 in Router(config-if pppoe 5)# ip address 200.200.200.200 Router(config-if pppoe 5)# ip nat inside source list 1 interface Router(config-if pppoe 5)# pppoe server FLETS Router(config-if pppoe 5)# pppoe account abc123@***.***.ne.jp pass123 Router(config-if pppoe 5)# pppoe type host Router(config-if pppoe 5)# exit ! ! ! IPsec機能をEWAN2ポート(PPPoE5)でのみ利用します。 ! Router(config)# vpn enable ewan 2 ! Router(config)# vpnlog enable ! ! ! Phase1ポリシーの設定を行ないます。 ! Router(config)# crypto isakmp policy 1 Router(config-isakmp)# negotiation-mode aggressive Router(config-isakmp)# authentication prekey Router(config-isakmp)# encryption aes 128 Router(config-isakmp)# group 2 Router(config-isakmp)# hash sha Router(config-isakmp)# key ascii secret-vpn Router(config-isakmp)# peer-identity host id-kyoten1 Router(config-isakmp)# exit ! ! ! Phase2ポリシーの設定を行ないます。 ! Router(config)# ipsec transform-set P2-POLICY esp-aes-128 esp-sha-hmac ! ! ! VPNセレクタの設定を行ないます。 ! Router(config)# ipsec access-list 1 ipsec ip 192.168.1.0 0.0.0.255 192.168.2.0 0.0.0.255 Router(config)# ipsec access-list 64 bypass ip any any ! Router(config)# crypto map kyoten 1 Router(config-crypto-map)# match address 1 Router(config-crypto-map)# set peer host id-kyoten1 Router(config-crypto-map)# set transform-set P2-POLICY Router(config-crypto-map)# exit ! ! ! 拠点F100のDIALER1側ネットワークへのルートを設定します。 ! 拠点側から来るL3監視の戻りのルート&unicast ripを登録するのに必要なルートとなります。 ! Router(config)# ip route 10.0.0.0 255.255.255.0 172.16.0.254 ! ! ! 拠点側ネットワークへのルートをPPPoE5に向けます。 ! 拠点側から来るunicasut rip(distance値120)より優先度を下げておきます。 ! Router(config)# ip route 192.168.2.0 255.255.255.0 pppoe 5 150 ! ! ! インターネットアクセス用にデフォルトルートをPPPoE5に向けます。 ! 拠点のpeer(PPPoE1)に対するルートもこれに包含されることになります。 ! Router(config)# ip route 0.0.0.0 0.0.0.0 pppoe 5 ! ! ! RIPの設定をします。 ! Router(config)# router rip Router(config-rip)# network ewan 1 Router(config-rip)# timers basic 30 60 20 ! ホールド・タイムを60秒に設定して、センター側の切り替えも ! 60秒以内に行うようにします。 Router(config-rip)# unicastrip Router(config-rip)# exit ! ! ! 特権ユーザモードに戻ります。 ! Router(config)# end ! ! ! 設定を保存します。 ! Router# save SIDE-A.cfg % saving working-config % finished saving Router# ! ! ! 設定を有効にするために再起動します。 ! Router# reset Are you OK to cold start?(y/n) y

All Rights Reserved, Copyright(C) FURUKAWA ELECTRIC CO., LTD. 2007