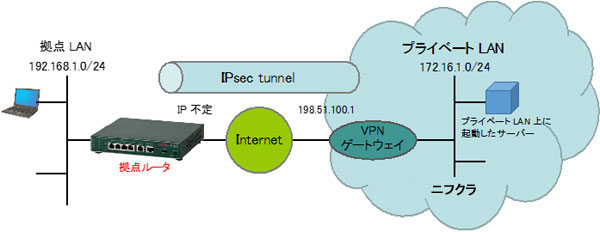

下記のアドレスは一例となりますので、VPNゲートウェイのグローバルアドレスは指定されたものに、クラウド側のプライベートネットワークおよび拠点LANのネットワークは設定したものに置き換えて下さい。

ニフクラ VPN ゲートウェイについては Web で提供されている技術資料をご覧ください。

ニフクラの設定を行います。

以下、主要な設定画面について説明していきます。

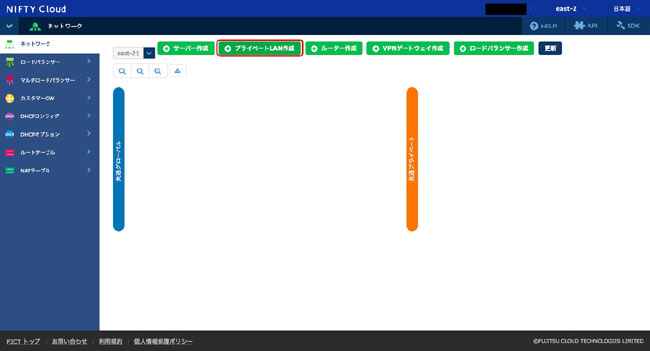

1.プライベート LAN の作成

プライベート LAN を作成します。ニフクラコントロールパネルより、”プライベート LAN作成” をクリックします。

プライベート LAN CIDR など、各パラメータを入力し、”確認へ” をクリックします。

設定内容を確認し、”作成する”をクリックします。

各パラメータの詳細は Web で提供されている技術資料をご覧ください。

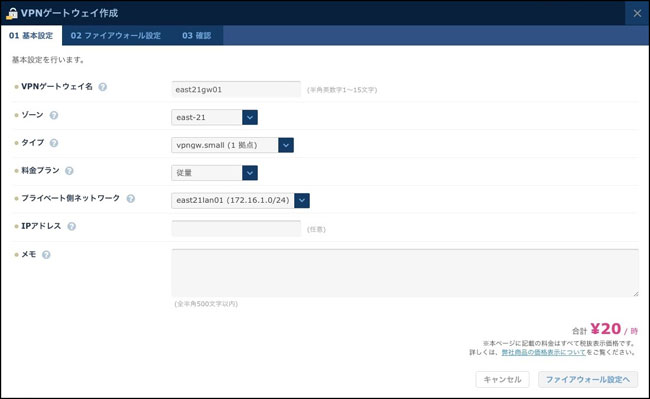

2.VPN ゲートウェイの作成

ニフクラコントロールパネルより、”VPN ゲートウェイ作成” をクリックします。

環境にあったパラメータを入力し、”ファイアウォール設定へ” をクリックします。

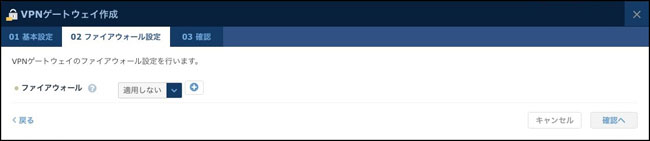

必要に応じてファイアウォールの設定を行い、”確認へ”をクリックします。

設定内容を確認し、”作成する”をクリックします。

各パラメータの詳細は Web で提供されている技術資料をご覧ください。

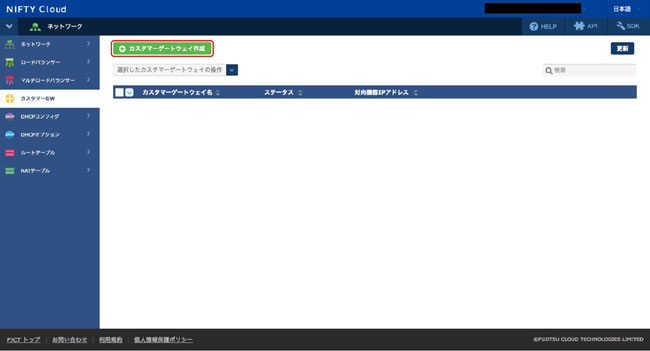

3.カスタマーゲートウェイの作成

ニフクラコントロールパネルより、”カスタマーゲートウェイ作成” をクリックします。

対向機器IPアドレス: 0.0.0.0、接続方式: IPsec、対向機器 LAN 側 IP アドレス帯など、各パラメータを入力し、”作成する” をクリックします。

各パラメータの詳細は Web で提供されている技術資料をご覧ください。

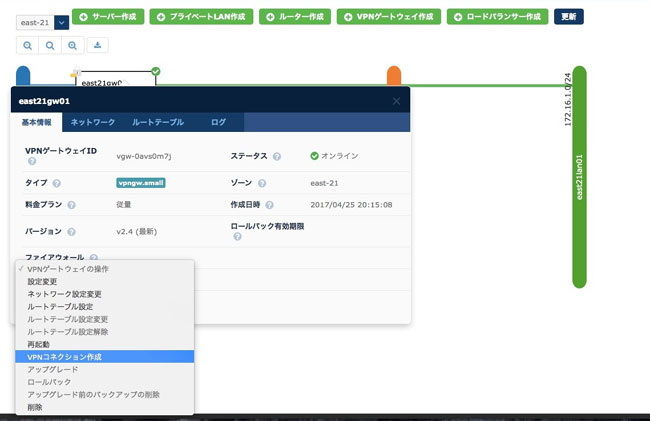

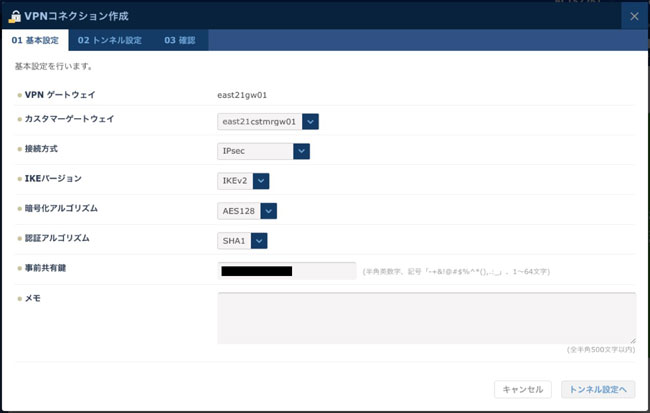

4.VPN コネクションの作成

ニフクラコントロールパネルより、VPN ゲートウェイをクリックし、”VPN コネクション作成” をクリックします。

接続方式: IPsec、IKE バージョン: IKEv2 など、IPsec 関連のパラメータを入力し、”トンネル設定へ” をクリックします。

”確認へ”をクリックします。

設定内容を確認し、”作成する”をクリックします。

各パラメータの詳細は Web で提供されている技術資料をご覧ください。

〜IPsec Phase1 ポリシー〜

認証アルゴリズム: SHA-1

認証方式: Pre-Shared Key

事前共有鍵の形式: プレインテキスト

Pre-Shared Key: ニフクラの VPN コネクション作成時に設定したものを利用します。

※本設定例では、”SECRET” として Pre-Shared Key を設定

Diffie-Hellman (DH): Group 2

Phase1 ライフタイム: 28,800 秒

VPN ピア IP アドレス: ニフクラ VPN ゲートウェイのグローバル IP を指定します。

DPD: DPD メッセージ送信間隔 15 秒、リトライ回数 5 回

〜IPsec Phase2 ポリシー〜

認証アルゴリズム: SHA-1

PFS: Group 2

Phase2 ライフタイム: 3,600 秒

ルータの設定

! ! ! 特権ユーザモードに移行します。 ! Router> enable Enter password: super ←パスワードを入力します(実際は何も表示されません)。 Router# ! ! ! 基本設定モードに移行します。 ! Router# configure terminal Router(config)#! Router(config)#! VPN 設定 Router(config)#! Router(config)# vpn enable Router(config)# vpnlog enable Router(config)#! Router(config)# ip route 172.16.1.0 255.255.255.0 connected ipsecif 1 Router(config)#! Router(config)# ipsec access-list 1 ipsec ip 192.168.1.0 0.0.0.255 172.16.1.0 0.0.0.255 Router(config)# ipsec access-list 64 bypass ip any any Router(config)#! Router(config)# ipsec transform-set P2-POLICY ikev2 esp-aes esp-sha-hmac Router(config)#! Router(config)# crypto ikev2 policy 1 Router(config-ikev2)# encryption aes Router(config-ikev2)# authentication pre-share Router(config-ikev2)# group 2 Router(config-ikev2)# hash sha Router(config-ikev2)# keepalive always-send Router(config-ikev2)# key ascii SECRET Router(config-ikev2)# lifetime 28800 Router(config-ikev2)# match identity address 198.51.100.1 Router(config-ikev2)# self-identity address 0.0.0.0 Router(config-ikev2)# set peer 198.51.100.1 Router(config-ikev2)# exit Router(config)#! Router(config)# crypto security-association Router(config-crypto-sa)# ikealive freq 15 Router(config-crypto-sa)# retry max 5 Router(config-crypto-sa)# retry timer 15 Router(config-crypto-sa)# exit Router(config)#! Router(config)# crypto map CENTER 1 Router(config-crypto-map)# match address 1 Router(config-crypto-map)# set pfs group2 Router(config-crypto-map)# set security-association lifetime seconds 3600 Router(config-crypto-map)# set transform-set P2-POLICY Router(config-crypto-map)# set ikev2-policy 1 Router(config-crypto-map)# exit Router(config)#! Router(config)# interface ipsecif 1 Router(config-if ipsecif 1)# crypto map CENTER Router(config-if ipsecif 1)# ip mtu 1500 Router(config-if ipsecif 1)# exit Router(config)# mss lan 1 1300 Router(config)# mss ipsecif 1 1300 Router(config)#! Router(config)#! 経路設定 Router(config)# ip route 0.0.0.0 0.0.0.0 pppoe 1 Router(config)#! Router(config)#! NAT 対象設定 Router(config)# access-list 1 permit 192.168.1.0 0.0.0.255 Router(config)#! Router(config)#! フィルタ対象設定 Router(config)# access-list 150 permit esp any host 198.51.100.1 Router(config)# access-list 160 permit esp host 198.51.100.1 any Router(config)# access-list 190 dynamic permit ip any any Router(config)# access-list 199 deny ip any any Router(config)#! Router(config)#! WAN インターフェース設定 Router(config)# interface pppoe 1 Router(config-if pppoe 1)# pppoe server PPPOE_SVR Router(config-if pppoe 1)# pppoe account xxxxxxxx@xxx.xxx.ne.jp xxxxxxxx Router(config-if pppoe 1)# pppoe type host Router(config-if pppoe 1)#! NAT 設定 Router(config-if pppoe 1)# ip nat inside source list 1 interface Router(config-if pppoe 1)#! フィルタ設定 Router(config-if pppoe 1)# ip access-group 150 out Router(config-if pppoe 1)# ip access-group 160 in Router(config-if pppoe 1)# ip access-group 190 out Router(config-if pppoe 1)# ip access-group 199 in Router(config-if pppoe 1)# exit Router(config)#! Router(config)#! LAN インターフェース設定 Router(config)# interface lan 1 Router(config-if lan 1)# ip address 192.168.1.254 255.255.255.0 Router(config-if lan 1)# exit Router(config)#! Router(config)#! proxydns 設定 Router(config)# proxydns mode v4 Router(config)#! Router(config)#! DHCP サーバ設定 Router(config)# service dhcp-server Router(config)# ip dhcp pool lan 1 Router(config-dhcp-pool)# dns-server 0.0.0.0 Router(config-dhcp-pool)# default-router 0.0.0.0 Router(config-dhcp-pool)# allocate-address 192.168.1.1 100 Router(config-dhcp-pool)# lease 0 8 Router(config-dhcp-pool)# exit Router(config)#! Router(config)#! 特権ユーザモードに戻ります。 Router(config)#! Router(config)# end Router# ! ! ! 設定を保存します。 ! Router# save SIDE-A.cfg % saving working-config % finished saving Router# ! ! ! 設定を有効にするために再起動します。 ! Router# reset Are you OK to cold start?(y/n) y

Router#ping 172.16.1.1 source-interface lan 1 Sending 5, 100-byte ICMP Echos to 172.16.1.1, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 8/9/10 ms Router#