設定例

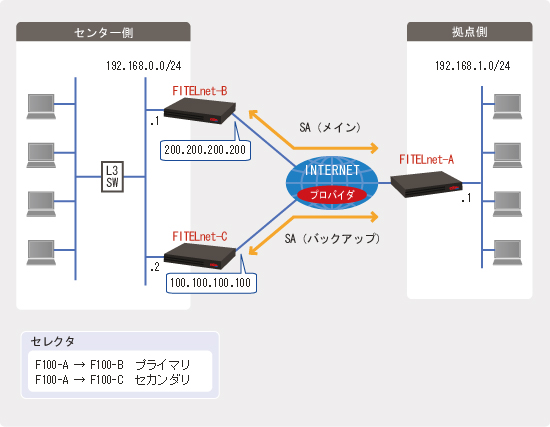

1.センタ(2台各1回線)・拠点(1台2回線)でIPsec冗長する

概要

※F100をF1000に置き換えても運用できます。(拠点側のIPsec冗長機能は、F2000では未サポートです。)

- 拠点側では装置1台で回線冗長を行い、PPPoE(IPアドレス不定)を2セッション使用します。

- 拠点側ではメイン経路のみ経路監視を行います。(経路監視にはICMP(Ping)のKeepaliveを使用)

-

メイン経路、バックアップ経路の切り替えは拠点側が自動的に行い、メイン経路復旧後の切り戻しも拠点側が自動的に行います。

| ※ | Keepaliveによりメイン経路の障害時にそのSAを消去します。バックアップ経路は設定の関連付けがされているPPPoE5が自動的にnexthopに設定されます。 |

- IPsecはアグレッシブモードのためセンター側契機でVPNは張れません。そのため、拠点側でのIPsec設定にてSAの常時確立を行います。

-

センター側2台の装置の経路制御用に別途L3スイッチ等を使用します。VRRP機能を使うことにより、L3SW不要の構成とすることができます。

設定例はこちら。 - センター側のFITELnet-CはSAの確立を契機として到達可能となった経路情報をLAN側に広告(sa-upルート機能とRIP)します。センター側の経路制御はL3SWがメトリック値をもとに判断します。

- 回線障害時の切り替えには平均で30秒ほどかかります。(Keepaliveの送信間隔が初期値で60秒に設定されているためです)(Keepaliveに関する設定は「alive」コマンドを参照)

| ※ | この設定例での2つのSA(経路)はActive-Standbyです(常時2つのSAをActive-Activeで使用する設定例はこちら) |

補足・注意点

前提条件

当設定例では、以下のアドレス・環境を前提に説明しています。

プロバイダより割り振られたアドレス(アドレスは一例です)

| 拠点側 FITELnet-A PPPoE1 | 指定なし |

| 拠点側 FITELnet-A PPPoE5 | 指定なし |

| センター側 FITELnet-B | 200.200.200.200 |

| センター側 FITELnet-C | 100.100.100.100 |

設定環境

| IPsecの対象とする中継パケット |

any ⇔ 192.168.1.0/24 ※センター側L3SWの背後の別セグメントからもVPN可能 |

|

拠点側 FITELnet-A(LAN側) |

192.168.1.1 |

|

センター側(メイン) FITELnet-B(LAN側) |

192.168.0.1 |

|

センター側(バックアップ) FITELnet-C(LAN側) |

192.168.0.2 |

| IPsec Phase1ポリシー |

モード ・・・ Aggressiveモード 認証方式 ・・・ 事前共有鍵方式 暗号化方式 ・・・ AES 128 Diffie-Hellman ・・・ Group 2 ハッシュ方式 ・・・ SHA |

| IPsec Phase2ポリシー |

暗号化方式 ・・・ AES 128 ハッシュ方式 ・・・ SHA IPsec SA確立契機 ・・・ 常にSAを確立する (A拠点側メイン経路のみ設定) |

| L3SWの設定 |

|

コマンド設定の例

(!の行はコメントです。実際に入力する必要はありません。)

この設定を利用したい方は

拠点側 FITELnet-Aの設定

! ! ! 特権ユーザモードに移行します。 ! Router> enable Enter password: super ←パスワードを入力します。(実際は表示されない) Router# ! ! ! 基本設定モードに移行します。 ! Router# configure terminal Router(config)# ! ! ! LAN側IPアドレスを設定します。 ! Router(config)# interface lan 1 Router(config-if lan 1)# ip address 192.168.1.1 255.255.255.0 Router(config-if lan 1)# exit ! ! ! PPPoE1インタフェース設定モードに移行します。 ! Router(config)# interface pppoe 1 Router(config-if pppoe 1)# pppoe server A-Provider Router(config-if pppoe 1)# pppoe account user@xxxx.ne.jp secret Router(config-if pppoe 1)# pppoe type host Router(config-if pppoe 1)# crypto map MAIN Router(config-if pppoe 1)# exit ! ! ! PPPoE5インタフェース(バックアップ用)設定モードに移行します。 ! Router(config)# interface pppoe 5 Router(config-if pppoe 5)# pppoe server B-Provider Router(config-if pppoe 5)# pppoe account user@xxxx.ne.jp secret Router(config-if pppoe 5)# pppoe type host Router(config-if pppoe 5)# crypto map BACKUP Router(config-if pppoe 5)# exit ! ! ! デフォルトルートをPPPoE1に設定します。 ! Router(config)# ip route 0.0.0.0 0.0.0.0 pppoe 1 ! メイン側で通信する場合の、センターのメイン側のpeerへのルートと、 ! IPsec通信対象ネットワークへのルートとなります。バックアップ時には、 ! PPPoE5側に向けたセンターのバックアップ側のpeerへのルートと、 ! IPsec通信対象ネットワークへのルートが自動的に登録されます。 ! ! ! VPN機能の設定を行います。。 ! Router(config)# vpn enable Router(config)# vpnlog enable ! Router(config)# crypto isakmp policy 1 Router(config-isakmp)# authentication prekey Router(config-isakmp)# encryption aes 128 Router(config-isakmp)# group 2 Router(config-isakmp)# hash sha Router(config-isakmp)# keepalive icmp ! メイン側に関しては always-send オプションを付けなくても、always-send 相当の ! 動きになります(always-send オプションを付けても問題ありません)。 Router(config-isakmp)# keepalive-icmp peer-address 192.168.0.1 Router(config-isakmp)# keepalive-icmp source-interface lan 1 Router(config-isakmp)# keepalive-icmp redundancy interface pppoe 1 *1 ! IPsec冗長機能使用時にICMPのkeepaliveにて監視 Router(config-isakmp)# key ascii mucho Router(config-isakmp)# my-identity F100MAIN Router(config-isakmp)# negotiation-mode aggressive Router(config-isakmp)# peer-identity address 200.200.200.200 Router(config-isakmp)# exit ! Router(config)# crypto isakmp policy 2 Router(config-isakmp)# authentication prekey Router(config-isakmp)# encryption aes 128 Router(config-isakmp)# group 2 Router(config-isakmp)# hash sha Router(config-isakmp)# key ascii mucho Router(config-isakmp)# my-identity F100BACKUP Router(config-isakmp)# negotiation-mode aggressive Router(config-isakmp)# peer-identity address 100.100.100.100 Router(config-isakmp)# exit ! Router(config)# ipsec transform-set P2-POLICY esp-aes-128 esp-sha-hmac ! Router(config)# ipsec access-list 1 ipsec ip 192.168.1.0 0.0.0.255 any ! 宛先のネットワークアドレスは任意 ! →L3SWの内側のネットワークを問わない Router(config)# ipsec access-list 64 bypass ip any any ! Router(config)#crypto map MAIN 1 Router(config-crypto-map)# match address 1 1st ! IPsec冗長機能のメインSAを指定 Router(config-crypto-map)# set peer address 200.200.200.200 Router(config-crypto-map)# set security-association always-up Router(config-crypto-map)# set transform-set P2-POLICY Router(config-crypto-map)# exit ! Router(config)#crypto map BACKUP 2 *2 Router(config-crypto-map)# match address 1 2nd ! IPsec冗長機能のバックアップSAを指定 Router(config-crypto-map)# set peer address 100.100.100.100 Router(config-crypto-map)# set security-association always-up *3 Router(config-crypto-map)# set transform-set P2-POLICY Router(config-crypto-map)# set redundancy delete-message-send ! メインSAの復帰時にバックアップSAを削除 Router(config-crypto-map)# exit ! ! ! 特権ユーザモードに戻ります。 ! Router(config)# end ! ! ! 設定を保存します。 ! Router# save SIDE-A.cfg % saving working-config % finished saving Router# ! ! ! 設定を有効にするために再起動します。 ! Router# reset Are you OK to cold start?(y/n) y

| *1: |

メイン側が pppoe 1 ではなく、ewan 1 でアドレスをマニュアル設定している場合は、次のように設定します。

|

| *2: |

バックアップ側が pppoe 5 ではなく、ewan 2 でアドレスをマニュアル設定している場合は、バックアップ側の crypto map に次の設定も必要になります。

|

| *3: |

FITELnet-F100の場合、V01.07以降のファームウェアで設定できます。 FITELnet-F1000は、最初のファームウェアV01.00から設定できます。 この設定により、バックアップ通信に切り替わった場合でも、常にSAを確立した状態を維持できるようになり、センター契機の通信にも対応できます。 |

コマンド設定の例

(!の行はコメントです。実際に入力する必要はありません。)

この設定を利用したい方は

センター側 FITELnet-Bの設定

! ! ! 特権ユーザモードに移行します。 ! Router> enable Enter password: super ←パスワードを入力します。(実際は表示されない) Router# ! ! ! 基本設定モードに移行します。 ! Router# configure terminal Router(config)# ! ! ! LAN側IPアドレスを設定します。 ! Router(config)# interface lan 1 Router(config-if lan 1)# ip address 192.168.0.1 255.255.255.0 Router(config-if lan 1)# exit ! ! ! PPPoEの各種設定を行います。 ! Router(config)# interface pppoe 1 Router(config-if pppoe 1)# ip address 200.200.200.200 Router(config-if pppoe 1)# pppoe server A-Provider Router(config-if pppoe 1)# pppoe account e1111111@xxx.ne.jp abcd123 Router(config-if pppoe 1)# pppoe type host Router(config-if pppoe 1)# exit ! ! ! NAT+の設定を行います。 ! Router(config)# access-list 1 permit 192.168.0.0 0.0.0.255 Router(config)# interface pppoe 1 Router(config-if pppoe 1)# ip nat inside source list 1 interface Router(config-if pppoe 1)# exit ! ! ! デフォルトルートを設定します。 ! Router(config)# ip route 0.0.0.0 0.0.0.0 pppoe 1 ! ! ! VPN機能の設定を行います。。 ! Router(config)# vpn enable Router(config)# vpnlog enable ! Router(config)# crypto isakmp policy 1 Router(config-isakmp)# authentication prekey Router(config-isakmp)# encryption aes 128 Router(config-isakmp)# group 2 Router(config-isakmp)# hash sha Router(config-isakmp)# key ascii mucho Router(config-isakmp)# negotiation-mode aggressive Router(config-isakmp)# peer-identity host F100MAIN Router(config-isakmp)# exit ! Router(config)# ipsec transform-set P2-POLICY esp-aes-128 esp-sha-hmac Router(config)# ipsec access-list 1 ipsec ip any 192.168.1.0 0.0.0.255 Router(config)# ipsec access-list 64 bypass ip any any ! Router(config)# crypto map MAIN 1 Router(config-crypto-map)# match address 1 Router(config-crypto-map)# set peer host F100MAIN Router(config-crypto-map)# set transform-set P2-POLICY Router(config-crypto-map)# exit ! Router(config)# interface pppoe 1 Router(config-if pppoe 1)# crypto map MAIN Router(config-if pppoe 1)# exit ! ! ! 特権ユーザモードに戻ります。 ! Router(config)# end ! ! ! 設定を保存します。 ! Router# save SIDE-A.cfg % saving working-config % finished saving Router# ! ! ! 設定を有効にするために再起動します。 ! Router# reset Are you OK to cold start?(y/n) y

コマンド設定の例

(!の行はコメントです。実際に入力する必要はありません。)

この設定を利用したい方は

センター側 FITELnet-Cの設定

! ! ! 特権ユーザモードに移行します。 ! Router> enable Enter password: super ←パスワードを入力します。(実際は表示されない) Router# ! ! ! 基本設定モードに移行します。 ! Router# configure terminal Router(config)# ! ! ! LAN側IPアドレスを設定します。 ! Router(config)# interface lan 1 Router(config-if lan 1)# ip address 192.168.0.2 255.255.255.0 Router(config-if lan 1)# exit ! ! ! PPPoEの各種設定を行います。 ! Router(config)# interface pppoe 1 Router(config-if pppoe 1)# ip address 100.100.100.100 Router(config-if pppoe 1)# pppoe server B-Provider Router(config-if pppoe 1)# pppoe account e222222@xxx.ne.jp abcd345 Router(config-if pppoe 1)# pppoe type host Router(config-if pppoe 1)# exit ! ! ! NAT+の設定を行います。 ! Router(config)# access-list 1 permit 192.168.0.0 0.0.0.255 Router(config)# interface pppoe 1 Router(config-if pppoe 1)# ip nat inside source list 1 interface Router(config-if pppoe 1)# exit ! ! ! デフォルトルートを設定します。 ! Router(config)# ip route 0.0.0.0 0.0.0.0 pppoe 1 ! ! ! VPN機能の設定を行います。。 ! Router(config)# vpn enable Router(config)# vpnlog enable ! Router(config)# crypto isakmp policy 1 Router(config-isakmp)# authentication prekey Router(config-isakmp)# encryption aes 128 Router(config-isakmp)# group 2 Router(config-isakmp)# hash sha Router(config-isakmp)# key ascii mucho Router(config-isakmp)# negotiation-mode aggressive Router(config-isakmp)# peer-identity host F100BACKUP Router(config-isakmp)# exit ! Router(config)# ipsec transform-set P2-POLICY esp-aes-128 esp-sha-hmac Router(config)# ipsec access-list 1 ipsec ip any 192.168.1.0 0.0.0.255 Router(config)# ipsec access-list 64 bypass ip any any ! Router(config)# crypto map BACKUP 1 Router(config-crypto-map)# match address 1 Router(config-crypto-map)# set peer host F100BACKUP Router(config-crypto-map)# set transform-set P2-POLICY Router(config-crypto-map)# sa-up route interface pppoe 1 *4 ! SAの確立を契機として拠点側LAN(192.168.1.0/24)へのルート情報を登録し、 ! nexthopをpppoe1とする Router(config-crypto-map)# exit ! Router(config)# interface pppoe 1 Router(config-if pppoe 1)# crypto map BACKUP Router(config-if pppoe 1)# exit ! Router(config)# router rip Router(config-rip)# network lan 1 ! ripを使用するインタフェース指定 Router(config-rip)# timers basic 30 90 120 ! 定期送信間隔 ! 経路情報を削除するまでの時間 ! 経路情報を一時到達不能にするまでの時間 Router(config-rip)# version 2 Router(config-rip)# exit ! ! ! 特権ユーザモードに戻ります。 ! Router(config)# end ! ! ! 設定を保存します。 ! Router# save SIDE-A.cfg % saving working-config % finished saving Router# ! ! ! 設定を有効にするために再起動します。 ! Router# reset Are you OK to cold start?(y/n) y

| *4: |

pppoe 1 ではなく、ewan 1 でアドレスをマニュアル設定している場合は、次のように設定します。

|

All Rights Reserved, Copyright(C) FURUKAWA ELECTRIC CO., LTD. 2007